Khi làm việc từ xa ngày càng phổ biến và các mối đe dọa mạng trở nên tinh vi hơn, các tổ chức đang xem xét lại cách họ cung cấp quyền truy cập an toàn vào hệ thống nội bộ. Trong nhiều năm, Mạng riêng ảo (VPN) là giải pháp phổ biến để kết nối nhân viên làm việc từ xa với mạng doanh nghiệp. Tuy nhiên, với bối cảnh số hóa ngày càng phát triển, VPN đang bộc lộ nhiều hạn chế về bảo mật, hiệu suất và trải nghiệm người dùng.

Dù VPN từng là phương pháp kết nối đáng tin cậy, kiến trúc của chúng không còn phù hợp với môi trường phân tán, ưu tiên đám mây ngày nay. Dưới đây là các lý do chính khiến nhiều tổ chức đang thay thế VPN truyền thống:

Ngày nay, các tổ chức đang chuyển sang các giải pháp bảo mật ở cấp độ ứng dụng, kiểm soát chi tiết và mở rộng linh hoạt hơn. Dưới đây là các lựa chọn hàng đầu:

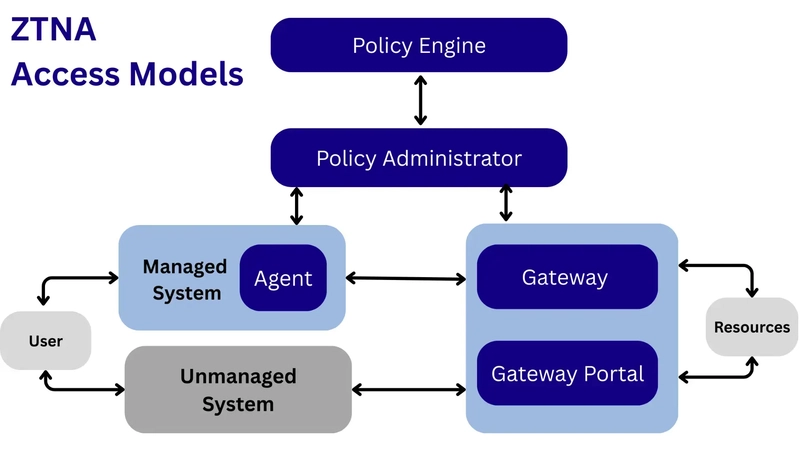

ZTNA hoạt động theo nguyên tắc: “Không bao giờ tin tưởng, luôn xác minh”. Thay vì cho phép truy cập toàn mạng như VPN, ZTNA xác thực danh tính, tình trạng thiết bị và ngữ cảnh trước khi cấp quyền truy cập vào từng ứng dụng riêng lẻ.

Lợi ích chính:

Các công cụ ZTNA phổ biến: Cloudflare Access, Zscaler Private Access, Palo Alto Prisma Access.

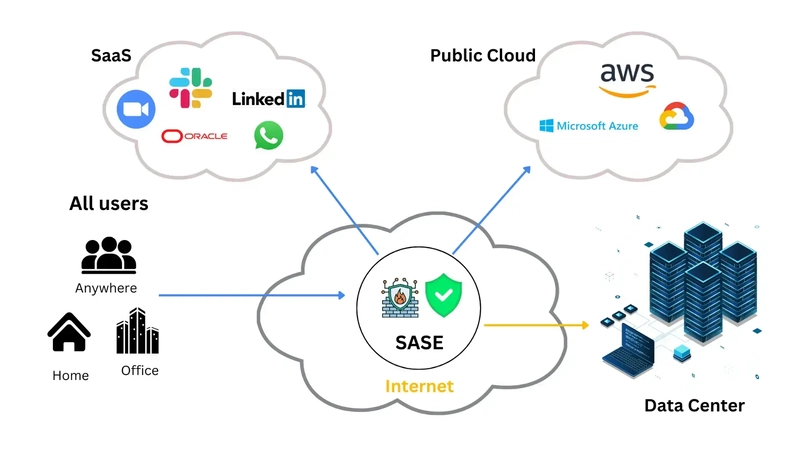

SASE kết hợp mạng và bảo mật trong một mô hình đám mây. Nó tích hợp các công nghệ như SD-WAN, tường lửa, CASB và ZTNA.

Vì sao nên chọn SASE:

Nhà cung cấp SASE: Cato Networks, Cisco, Fortinet.

Các nền tảng tunneling bảo mật cung cấp phương án nhẹ, tập trung hơn so với VPN truyền thống. Chúng tạo đường hầm mã hóa đến ứng dụng hoặc dịch vụ cụ thể mà không lộ toàn bộ mạng.

Ví dụ, nền tảng Pinggy cho phép nhà phát triển hoặc quản trị viên phơi bày ứng dụng cục bộ ra internet một cách an toàn chỉ bằng một lệnh:

ssh -p 443 -R0:localhost:8080 a.pinggy.io

Trường hợp sử dụng:

SDP tạo lớp rào chắn vô hình quanh các ứng dụng. Tài nguyên sẽ bị ẩn với người dùng không được phép và chỉ truy cập được sau khi kiểm tra nghiêm ngặt danh tính và thiết bị.

Tính năng:

SDP hỗ trợ mô hình “cần biết mới cấp quyền”, ngay cả người nội bộ cũng chỉ thấy những gì họ được phép truy cập.

Kết hợp giải pháp truy cập từ xa với hệ thống IAM giúp áp dụng kiểm soát truy cập theo ngữ cảnh trên tất cả ứng dụng, bất kể thiết bị hay vị trí.

Khả năng của IAM:

IAM hỗ trợ truy cập đám mây an toàn và phù hợp với mô hình Zero Trust.

Chuyển sang các công cụ truy cập hiện đại mang lại nhiều lợi ích:

Bảo mật nâng cao

Hiệu suất vượt trội

Trải nghiệm người dùng cải thiện

Quản lý đơn giản

Hiệu quả chi phí

Dù lợi ích rõ ràng, việc chuyển đổi cần có kế hoạch cẩn trọng. Hãy bắt đầu với:

VPN truyền thống không còn đủ sức bảo vệ truy cập từ xa trong môi trường làm việc phân tán và ưu tiên đám mây hiện nay. Các giải pháp hiện đại như ZTNA, SASE, SDP, tunneling bảo mật như Pinggy, và nền tảng tích hợp IAM mang lại một cách tiếp cận an toàn, linh hoạt và thân thiện hơn với người dùng.

Dù bạn là một nhóm nhỏ cần truy cập nhanh hay doanh nghiệp lớn hiện đại hóa hạ tầng, thay thế VPN bằng các công nghệ tiên tiến này là bước đi thông minh hướng đến tương lai an toàn và hiệu quả hơn.

Nguồn: https://viblo.asia/p/thay-the-vpn-de-truy-cap-tu-xa-an-toan-mot-cach-tiep-can-hien-dai-2oKLnzwNLQO

You need to login in order to like this post: click here

YOU MIGHT ALSO LIKE